Наверх

НаверхКомандная строка — это боль. Настраиваем фаервол в Linux, чтобы вас не взломали

Защитить свой компьютер на Linux проще простого, если переложить всю грязную работу на эти графические утилиты.

Основные идеи

Мнение автора

Многие боятся фаервола из-за командной строки и оставляют систему уязвимой. GUFW и Cockpit полностью снимают этот барьер. Сразу после установки Linux стоит потратить минуту и включить защиту через графический интерфейс. Это простейшее действие, которое сэкономит массу нервов в будущем.

Фаервол — это, пожалуй, основа безопасности любого компьютера. С его помощью можно блокировать или разрешать входящий и исходящий трафик. Конечно, больше всего нас волнует именно входящий, ведь никому не хочется, чтобы какой-нибудь злоумышленник нашел открытый порт, проник в систему и натворил дел. Именно для этого и нужен фаервол, который позволяет наглухо закрыть все лишние лазейки.

В старые добрые времена фаервол в Linux был настоящим кошмаром для новичка. Чтобы им пользоваться, приходилось изучать очень замороченную систему iptables. Поверьте, это было совсем не просто. Даже опытным пользователям приходилось держать под рукой кучу шпаргалок, и все равно иногда возникали проблемы.

К счастью, Linux развивался, и работа с фаерволом стала значительно проще. С появлением таких инструментов, как UFW (Uncommon Firewall) и firewalld, возиться с iptables на домашнем компьютере больше нет никакой нужды. Оба этих современных решения, которые на самом деле служат лишь удобной надстройкой над iptables, предлагают упрощенное управление через командную строку.

Стоп… мы только что сказали «командная строка»? Забудьте. У обоих этих инструментов есть графические оболочки, которые делают процесс настройки еще проще.

Давайте познакомим вас с двумя разными программами: одна для UFW, который используется по умолчанию в дистрибутивах на базе Ubuntu, и другая для firewalld, стандартного решения для систем вроде Fedora.

GUFW

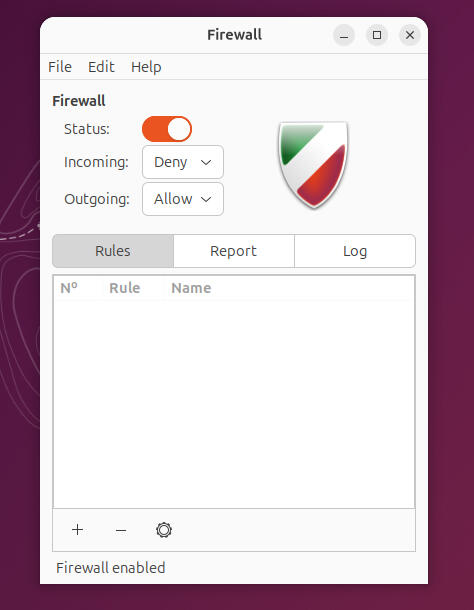

GUFW ― это самый популярный графический интерфейс для UFW и идеальный вариант для новичков. Хотя GUFW не всегда установлен по умолчанию, его легко можно найти в магазине приложений вашего дистрибутива и добавить в систему буквально в один клик. После установки вы можете с удивлением обнаружить, что ваш фаервол отключен (какой ужас!).

К счастью, GUFW делает управление фаерволом элементарным. Чтобы его активировать, просто кликните на переключатель «Статус». Система попросит ввести пароль пользователя, и после этого фаервол будет включен.

Как видите, после включения в нем нет никаких правил, а это значит, что извне в систему никто не попадет. Это хорошо. Если вы попробуете подключиться к этому компьютеру по SSH, у вас ничего не выйдет. Но что, если вам нужно разрешить SSH-трафик? В таком случае придется добавить правило, и с GUFW это делается очень просто.

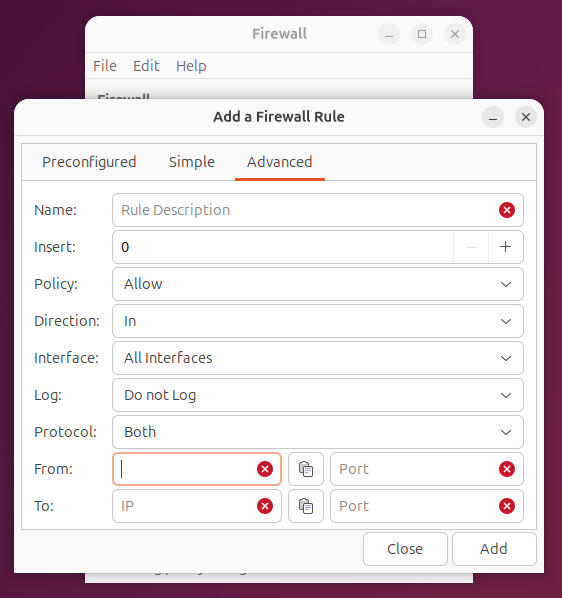

Нажмите «+» в левом нижнем углу окна. В появившемся окне оставьте все настройки по умолчанию, введите SSH в поле «Приложение» и убедитесь, что выбрали именно опцию SSH. Нажмите «Добавить», и все готово. Теперь стандартный порт SSH (22) открыт для входящих подключений.

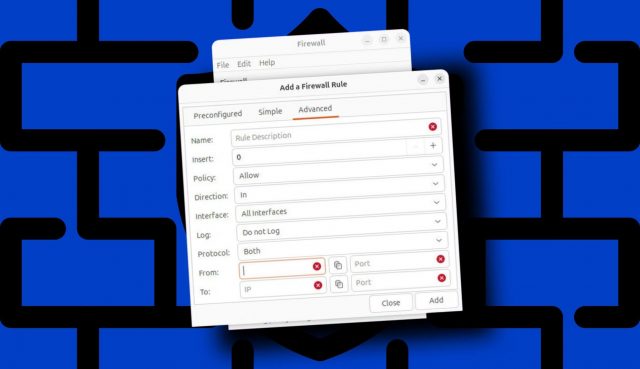

Вы можете настроить правила более тонко, если перейдете на вкладку «Дополнительно» в окне добавления правила. Здесь можно выбрать сетевой интерфейс, указать другой порт для SSH (если вы настроили его на нестандартный порт), задать IP-адрес или диапазон адресов, для которых будет действовать правило, и включить ведение логов.

GUFW настолько прост, что с ним справится абсолютно любой человек.

Firewall-Config

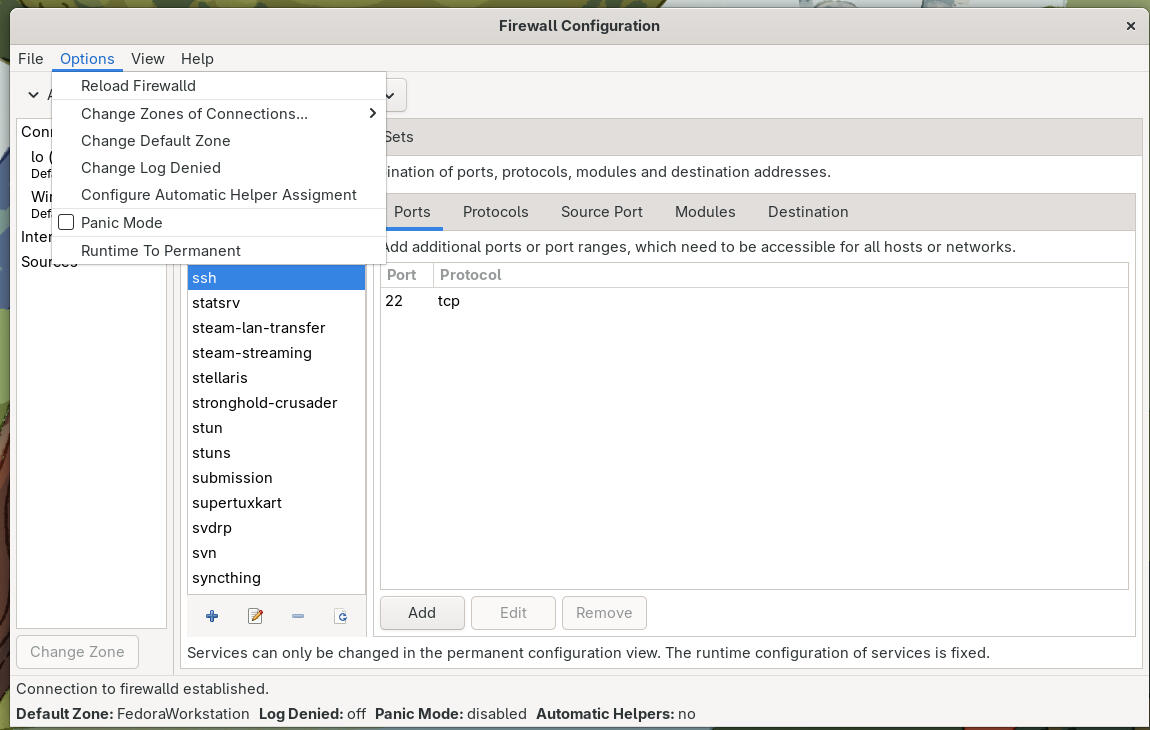

Firewall-Config — это графический интерфейс для firewalld в дистрибутивах на базе Fedora. Как и GUFW, это приложение не установлено по умолчанию, но его можно добавить из магазина приложений, если поискать по названию firewall-config.

Сразу скажем, Firewall-Config далеко не такой простой, как GUFW, но это определенно легче, чем изучать все тонкости команды firewall-cmd. После установки откройте Firewall-Config. Система запросит ваш пароль, прежде чем программа запустится.

В главном окне вы увидите кучу вкладок: «Зоны», «Службы», «IPSet», «Порты», «Протоколы» и так далее. Это может напугать пользователей, которые не привыкли возиться с фаерволами.

Давайте упростим задачу. Допустим, вы хотите навсегда разрешить входящий SSH-трафик на ваш компьютер. Для этого сделайте следующее:

- В выпадающем меню «Конфигурация» выберите «Постоянная».

- Перейдите на вкладку «Службы» (верхнюю).

- Прокрутите вниз, пока не найдете SSH, и дважды щелкните по этой записи.

- Нажмите «Параметры» > «Перезагрузить правила Firewall».

Теперь вы сможете подключаться к этому компьютеру по SSH в рамках текущей зоны.

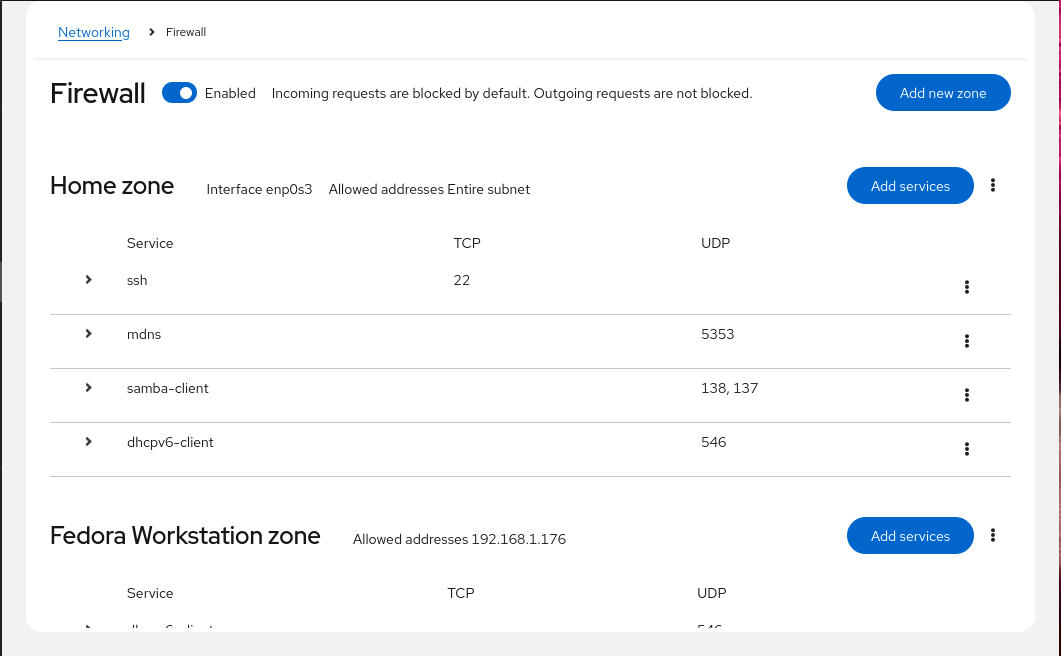

Как мы уже говорили, firewalld немного сложнее, чем UFW, потому что здесь приходится иметь дело с большим количеством опций, например с зонами. Зона определяет уровень доверия для сетевого подключения, интерфейса или исходного адреса. Например, вы можете настроить домашнюю зону (ваша локальная сеть) так, чтобы она разрешала входящий трафик с определенного IP-адреса или диапазона, а затем разрешить для нее определенные службы. В то же время публичную зону можно настроить так, чтобы она вообще не пропускала никакой входящий трафик.

Вы можете выбрать зону по умолчанию из списка и даже установить ее. Изначально в Fedora используется зона FedoraWorkstation, которая отклоняет все незапрошенные входящие пакеты на портах с 1 по 1024, за исключением некоторых служб, которые вы можете добавить вручную.

Все это может показаться довольно сложным. Если вы ищете способ попроще для управления фаерволом на дистрибутивах вроде Fedora, обратите внимание на…

Cockpit

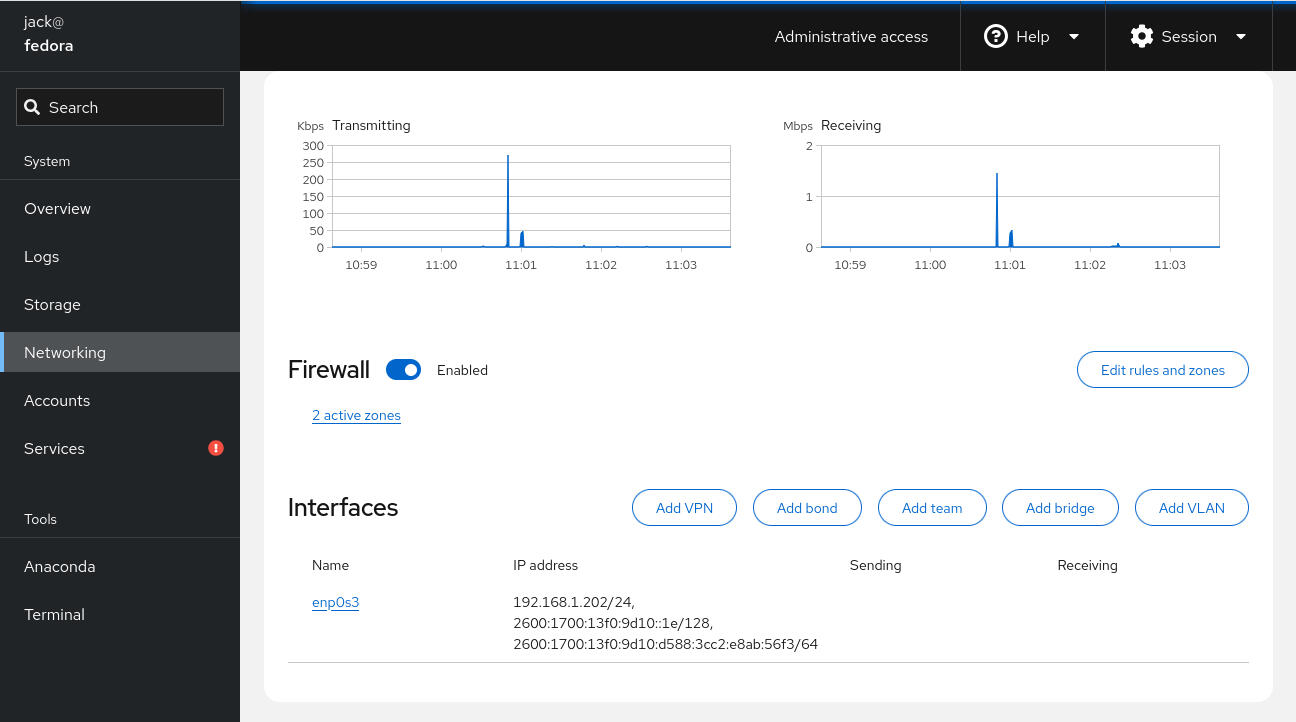

Cockpit — это веб-интерфейс, который доступен как для Fedora, так и для дистрибутивов на базе Ubuntu. В Fedora Cockpit обычно установлен по умолчанию и включает в себя модуль «Сеть», который позволяет редактировать правила фаервола.

Прежде чем начать, вам нужно активировать Cockpit с помощью команды:

sudo systemctl enable --now cockpit

После этого откройте браузер и перейдите по адресу http://localhost:9090. Вам будет предложено войти в систему, используя ваше имя пользователя и пароль. Как только вы это сделаете, предоставьте себе права администратора, нажав на соответствующую кнопку в верхней части экрана.

Получив права администратора, перейдите в раздел «Сеть» и нажмите «Редактировать правила и зоны». После этого вы сможете добавлять службы (например, SSH), нажимая «Добавить службы» для определенной зоны.

Cockpit не такой гибкий, как Firewall-Config, но в то же время он несколько проще в использовании.

Хотя firewalld и его графические оболочки могут показаться не такими простыми, как UFW, в них нет ничего сверхъестественного. Как только вы разберетесь с концепцией зон, то без проблем сможете пользоваться этими инструментами.