Наверх

НаверхGoogle Play Store подставил миллионы: 28 приложений-лжецов, которые вы могли скачать сами

Двойной удар по кошельку и здравому смыслу: пользователей заставляли платить за «эксклюзивную правду», которая на поверку оказалась наглым враньем. Как мошенники монетизировали ложь в промышленных масштабах.

Основные идеи

Мнение автора

За годы практики я видел много схем, но CallPhantom поражает масштабом: 7,3 миллиона загрузок. Мой личный опыт подтверждает: мошенники шикарно маскируются под госструктуры, как в случае с подставной Indian gov.in. Главный инсайт — преступники продают не информацию, а надежду на контроль над чужой жизнью. Я категорически не советую использовать такие приложения. В их коде просто нет функций для сбора данных из WhatsApp или SMS. Мой совет: перед оплатой всегда проверяйте отзывы.

Вы когда-нибудь задумывались, сколько стоит порция отборной лжи, которую вы добровольно загружаете в свой карман? Группа киберпреступников доказала, что за пустые обещания люди готовы платить нереально огромные суммы, превращая свой смартфон в инструмент для самообмана.

Приложения CallPhantom были установлены 7,3 миллиона раз из магазина Google Play

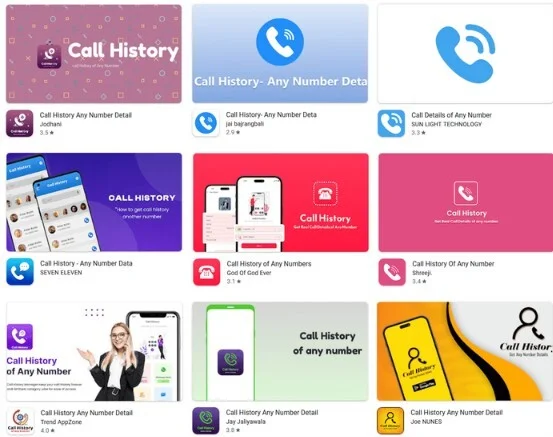

Специалисты из ESET выявили в Google Play целую сеть из 28 программ под общим названием CallPhantom. Этот софт якобы открывал двери к чужим перепискам в WhatsApp, архивам SMS и спискам вызовов. Очевидно, что 7,3 миллиона владельцев Android-устройств поверили в это чудо и скачали вредоносное ПО.

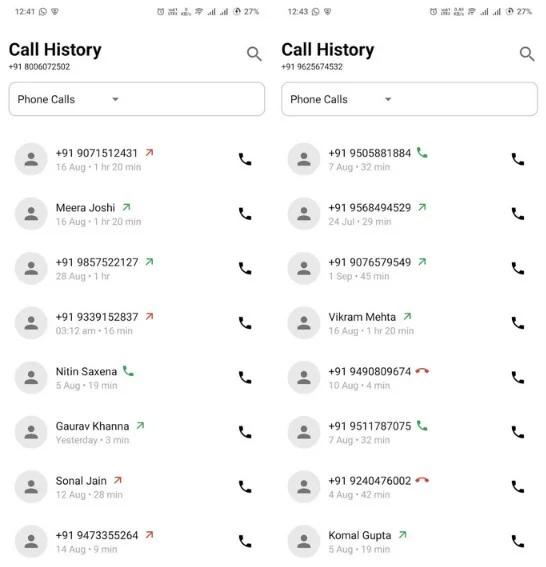

За доступ к секретам юзерам приходилось отдавать свои деньги, но взамен они получали дико бесполезный мусор. Вместо реальных фактов программы выдавали случайный набор цифр. Вы не поверите, но это были просто цифры, которые генерировал сам код.

Команда ESET работает в App Defense Alliance, поэтому она сразу слила информацию в Google. Поисковый гигант шикарно отреагировал и выпилил все подозрительные утилиты из Google Play Store. Однако вернуть средства жертвам оказалось трудно. Часть софта принимала платежи в обход стандартных протоколов магазина.

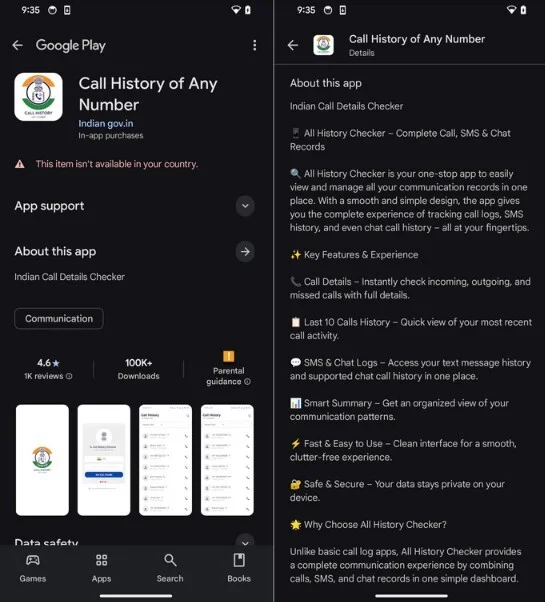

В конце прошлого года эксперты нашли в Google Play Store сервис Call History of Any Number. Он обещал вытащить данные с любого смартфона. Разработчиком была указана контора Indian gov.in. Хотя к официальным властям Индии эта группа не имела никакого отношения.

В ESET доказали, что все контакты из отчетов были липовыми. Программа просто брала забитые в алгоритм имена и случайные тайминги разговоров. Это выглядело как настоящая активность, но было фейком.

Доступ к этой «информации» открывался только после транзакции. В описании внутри Play Store мошенники вешали скрины с кусками фальшивого кода. Так они убеждали людей, что сервис вот прям реально работает.

Всего нашли 28 таких инструментов. В середине декабря 2025 года отчет ушел в Google. После этого все вредоносы покинули Play Store.

Программы имели разный дизайн, чтобы скрыть свою связь. Но цель у них была общая: выдавать за деньги клиентов случайную генерацию символов под видом компромата.

Жертвами мошенников стали пользователи Android на втором по величине рынке смартфонов в мире

Реклама CallPhantom метила в индийских юзеров. В софте заранее стоял код страны +91. Для оплаты использовалась система UPI, которая нереально популярна именно в Индии.

Я часто твержу вам: читайте отзывы перед установкой софта от левых студий. Там всегда висят звоночки, которые оставляют другие пострадавшие.

Если бы люди заглянули в комментарии перед оплатой, они бы сберегли бюджет. Один человек прямо написал, что программа показывает фейковые имена вместо реальных вызовов. Он попал в самую точку.

У приложений даже был способ заставить пользователей платить за фиктивные данные

Другие отзывы кричали, что софт — это полный развод. В коде вообще нет функций, которые могли бы достать данные из SMS или WhatsApp. Это технически невозможно для таких поделок.

Часть утилит работала через легальную кассу Google Play Store, что позволяло оформить возврат. Но другие использовали UPI или собственные формы для ввода данных банковских карт прямо внутри CallPhantom.

Жулики использовали хитрые приемы. Если человек закрывал окно оплаты, ему летело фальшивое письмо на почту. Там говорилось, что отчет по номеру готов. Клик по ссылке вел обратно на страницу подписки. Цены прыгали до 80 долларов (около 6 000 рублей).

А что в России?

Инцидент с сетью приложений CallPhantom, выявленный экспертами ESET, имеет прямое отношение к российскому цифровому пространству. Несмотря на то что основной удар пришелся на индийский рынок, методы и последствия этой аферы актуальны для пользователей Android в России.

Трансграничность мобильных угроз

Магазин Google Play Store является глобальной платформой, и вредоносное ПО, загруженное туда, не имеет жестких государственных границ. Российские пользователи часто ищут инструменты для проверки чужих звонков или мониторинга активности в мессенджерах. В поиске по ключевым словам на русском языке алгоритмы магазина могли выдавать приложения из этой сети, так как мошенники использовали универсальные англоязычные описания, понятные широкой аудитории. Тот факт, что программы были установлены более 7 миллионов раз, подтверждает их высокую видимость в поиске по всему миру, включая российский сегмент.

Риски использования альтернативных платежных систем

Одной из главных особенностей приложений CallPhantom было использование сторонних платежных шлюзов в обход официальной кассы Google. В России, где прямые платежи через Google Play в настоящее время ограничены, пользователи привыкли искать обходные пути для оплаты подписок и услуг. Мошенническая схема, предлагающая ввести данные карты в отдельную форму внутри приложения или воспользоваться сторонним сервисом, выглядит для российского пользователя привычно и не вызывает подозрений. Это делает отечественную аудиторию особенно уязвимой перед подобными типами атак, когда под видом «оплаты услуги» происходит прямая кража данных банковской карты.

Специфика социальной инженерии в России

Интерес к «шпионскому» софту в России стабильно высок. Приложения, обещающие доступ к истории переписки в WhatsApp или SMS, эксплуатируют базовое человеческое любопытство и дефицит доверия. Российские пользователи, сталкиваясь с программами вроде Call History of Any Number, часто игнорируют предупреждения системы безопасности, надеясь на «эксклюзивный» доступ к данным. Мошенники шикарно используют этот психологический крючок, понимая, что ради получения компромата люди готовы рискнуть безопасностью собственного устройства.

Сложности возврата средств и юридическая незащищенность

Поскольку приложения CallPhantom использовали серые схемы оплаты, российские жертвы обмана оказываются в правовом вакууме. В случае проведения транзакции через встроенные формы мошенников, вернуть деньги через чарджбэк в российском банке практически невозможно, так как операция часто маскируется под добровольный перевод. Google, удалив приложения, смог помочь с возвратом только тем, кто платил через официальный интерфейс Play Store, что для России сейчас является редкостью. Таким образом, финансовый ущерб для пользователей внутри страны в подобных ситуациях оказывается необратимым.

Рост бдительности и роль отзывов

Ситуация с 28 вредоносными программами подчеркивает важность анализа комментариев в магазине приложений. Для российского комьюнити характерна высокая активность в обсуждении сомнительного софта. Многие пользователи в России перед установкой проверяют отзывы на наличие слов «развод», «фейк» или «деньги не вернули». История с CallPhantom служит очередным напоминанием о том, что даже высокое место в рейтинге Google Play Store не гарантирует чистоплотности разработчика, и критическое отношение к запрашиваемым разрешениям программы остается главным способом защиты в текущих реалиях.

Эффект платного самообмана

Удивительно, но успех этой аферы держится не на хакерском мастерстве, а на желании людей быть обманутыми. Парадокс заключается в том, что наличие ценника делает ложь более убедительной. Жертвы платили до 80 долларов именно потому, что бесплатный доступ вызвал бы у них подозрение. Деньги в данном случае выступили гарантом качества несуществующей услуги.

Мошенники создали идеальную ловушку для человеческого любопытства. Психологический крючок с «готовым отчетом» после выхода из приложения превращает сомнение в действие. Человек боится упустить уже «найденную» информацию. Это заставляет его платить за генерацию случайных чисел.

Сама платформа Google Play Store невольно стала гарантом доверия для преступников. Пользователи переносят репутацию магазина на каждый его продукт. Это создает иллюзию безопасности там, где технически невозможно выполнить обещанное. Вывод прост: мы доверяем бренду площадки больше, чем здравому смыслу.

Интрига в том, что 7 миллионов человек искали способ нарушить чужую приватность, но в итоге потеряли свою финансовую безопасность. Это ироничный поворот судьбы. Желание шпионить за другими привело к добровольной передаче данных своих банковских карт злоумышленникам.

Проблема не в коде, а в нашей готовности верить в технические чудеса. Пока существует спрос на «взлом за один клик», предложение будет маскироваться под любые оболочки. Безопасность смартфона заканчивается там, где начинается жажда легких секретов.

Анатомия киберугроз в официальных каталогах

Методы обхода модерацииРазработчики CallPhantom использовали полиморфизм, меняя дизайн и названия 28 приложений. Это позволило им не выглядеть как одна сеть и долго оставаться незамеченными для автоматических фильтров. Использование региональных платежных систем типа UPI в Индии помогло скрыть финансовые потоки от глаз глобальной модерации Google.

Психологические манипуляции

Письма-напоминания о «готовой истории звонков» эксплуатируют эффект незавершенного действия. Пользователь чувствует, что работа уже проделана и осталось лишь забрать результат. Фальшивые скриншоты программного кода в описании рассчитаны на людей, которые не разбираются в разработке, но доверяют «сложным» картинкам.

Техническая несостоятельность

Операционные системы Android имеют жесткие ограничения на доступ к логам WhatsApp и SMS сторонними программами. Любое обещание получить такую информацию без физического доступа к другому устройству является заведомым обманом. Мошенники даже не пытались внедрить функции слежки, ограничившись простым генератором случайных имен.

Меры предосторожности от ESET

Эксперты рекомендуют обращать внимание на имя разработчика и количество требуемых разрешений. Если программа для чтения истории звонков просит доступ к платежным данным через сторонние формы — это стопроцентный признак аферы. Всегда проверяйте наличие официального сайта у компании-создателя софта.

Вердикт

Эти приложения — классическая ловушка для тех, кто ищет легкий способ нарушить чужую приватность. Это как покупка «волшебной палочки» на рынке: выглядит заманчиво, стоит дорого, но внутри — обычная деревяшка.

Плюсы

- Шикарная маскировка под официальные индийские структуры повышает доверие.

- Наличие в Google Play Store дает ложное ощущение безопасности скачивания.

- Быстрая работа интерфейса по выдаче фальшивых результатов за считанные минуты.

Минусы

- Полное отсутствие заявленного функционала: внутри только генератор случайных чисел.

- Нереально высокие цены за подписку, достигающие 80 долларов за отчет.

- Огромные риски кражи данных банковских карт через встроенные платежные формы.

Покупайте, если хотите добровольно отдать 80 долларов мошенникам за список случайных имен. Не покупайте, если вам дороги ваши деньги и вы понимаете принципы работы Android. Откажитесь от использования, если приложение требует оплату через UPI или личные формы ввода карт. Использовать стоит тем, кто хочет изучить методы психологического давления преступников. Лучше отказаться тем, кто ищет реальные инструменты для работы с данными.

Провал Google Play Store: новая ИИ-фишка бесполезна и только все портит