Наверх

НаверхВаши личные данные текут рекой. Виновники — известные бренды. Российские пользователи в зоне риска

Если у вас телефон на MediaTek, считайте, что ваши данные уже гуляют по интернету. Дыра серьезная.

Основные идеи

Мнение автора

Я изучаю безопасность чипов давно. Уязвимость в MediaTek — одна из самых страшных. Работает даже на выключенном телефоне. Хакеры достают PIN-коды и фразы криптокошельков. В демо на CMF Phone 1 с Dimensity 7300 взлом занял 45 секунд. Проблема в архитектуре: у MediaTek нет отдельного чипа безопасности, в отличие от iPhone и Snapdragon. Главный инсайт: патч уже вышел. Ставьте обновления сразу. Промедление стоит денег.

Вы наверняка сотни раз слышали стандартный совет: качайте приложения только из проверенных магазинов, иначе рискуете подцепить вирус, который отдаст ваш телефон хакерам. А теперь представьте, что проблема кроется глубже — прямо в самом чипе вашего устройства. И для кражи данных злоумышленнику даже не нужно ничего устанавливать. Звучит как сценарий фильма ужасов. К сожалению, это реальность: в процессорах MediaTek нашли критическую брешь, которая открывает доступ к смартфону за считанные секунды.

Миллионы телефонов на MediaTek под ударом

Исследователи из Dojon, команды безопасности криптокошелька Ledger, обнаружили опасную уязвимость в системе на кристалле MediaTek. Технический директор Ledger Чарльз Гийме сообщил, что проблема касается всех Android-смартфонов на базе MediaTek, использующих Trusted Execution Environment.

TEE — это защищенная зона внутри чипсета, где хранятся отпечатки пальцев, платежные данные и другая чувствительная информация. Хотя эта область программно изолирована, физически она остается частью основного процессора.

В качестве подопытного использовали CMF Phone 1 на чипе MediaTek Dimensity 7300. Хакерам потребовалось всего 45 секунд, чтобы получить полный доступ. Самое пугающее — уязвимость работала даже на выключенном телефоне. С ее помощью злоумышленники извлекли из памяти PIN-коды и начальные фразы криптокошельков.

Почему это касается только MediaTek

Все дело в архитектуре. В телефонах на MediaTek конфиденциальные данные хранятся в программно изолированной зоне внутри основного процессора. В смартфонах Pixel, iPhone и многих устройствах на Snapdragon для этого выделен отдельный чип безопасности. Его взломать значительно сложнее, поскольку он физически отделен от основной системы.

Что делать прямо сейчас

По информации Dojon, они сообщили MediaTek о проблеме до публичного раскрытия. Производитель чипов выпустил патч и передал его всем вендорам. Значит, спасти ситуацию может обычное системное обновление. Как только на вашем Android с MediaTek появится свежий патч — ставьте немедленно.

По данным аналитиков, чипы MediaTek стоят почти в каждом третьем смартфоне мира. Масштаб потенциальной катастрофы колоссальный. Хорошая новость — неизвестно, успели ли хакеры воспользоваться дырой до того, как о ней узнали.

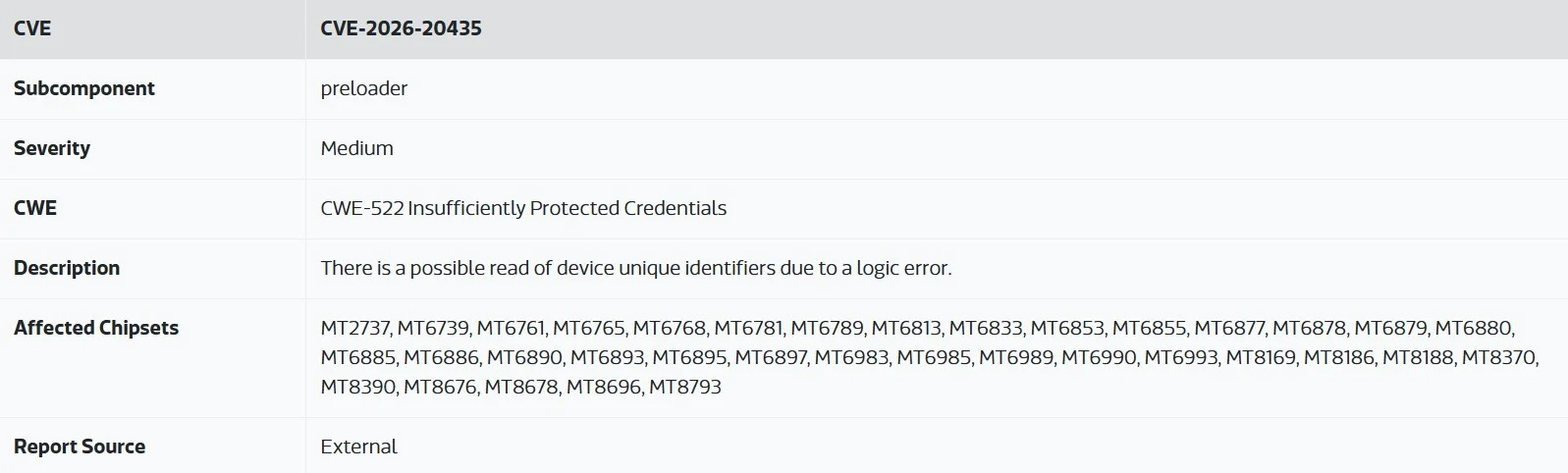

В мартовском бюллетене безопасности за 2026 год MediaTek опубликовала полный список уязвимых процессоров. Под раздачу попали не отдельные модели, а все популярные бренды: Oppo, Vivo, OnePlus, Samsung, Nothing. Если у вас телефон на MediaTek, вы в зоне риска, независимо от марки.

А что в России?

В процессорах MediaTek обнаружили критическую брешь, которая ставит под угрозу данные миллионов владельцев смартфонов по всему миру. Проблема серьезная: хакеры могут получить доступ к конфиденциальной информации даже с выключенного телефона. Для России, где устройства на базе MediaTek занимают значительную долю рынка, эта новость особенно актуальна.

Какие устройства под ударом

Под раздачу попали чипы MediaTek за последние десять лет — от старых моделей до новейших флагманских процессоров. В официальном бюллетене безопасности перечислены десятки моделей, включая популярные серии Dimensity.

Это значит, что уязвимость угрожает смартфонам практически всех популярных брендов, которые используют чипы MediaTek: Xiaomi, Redmi, Oppo, Vivo, Realme, OnePlus, Samsung и Nothing. Бюджетные и среднебюджетные модели под ударом в первую очередь, но флагманы тоже в зоне риска.

В России доля таких устройств огромна. Китайские бренды с процессорами MediaTek занимают львиную долю рынка, особенно в среднем и бюджетном сегментах.

Как защитить себя прямо сейчас

Первое и главное — проверьте наличие системных обновлений. Зайдите в настройки телефона, раздел «О телефоне» и нажмите «Обновление ПО». Если патч доступен, ставьте немедленно.

До установки обновления старайтесь не подключать телефон к незнакомым компьютерам и общественным зарядным станциям. Уязвимость срабатывает при физическом подключении, так что риск есть.

Неизвестно, использовали ли хакеры эту дыру до того, как о ней узнали. Но паниковать рано — массовых атак пока не зафиксировано. Главное — не тянуть с обновлением, когда оно придет.

Российская специфика

В России проблема усугубляется тем, что многие пользуются старыми моделями или аппаратами, ввезенными по параллельному импорту. Для таких устройств обновления могут вообще не прилететь — либо потому, что производитель забыл про модель, либо из-за региональных ограничений.

Владельцам китайских версий телефонов нужно быть особенно внимательными. Прошивки для Китая и глобального рынка отличаются, и патч может просто не дойти до аппарата с региональной прошивкой.

Краткий вывод

Уязвимость в MediaTek — реальная угроза. Она подтверждена, патч выпущен, но его установка зависит от вас и от производителя. Если у вас телефон на чипе MediaTek, проверьте обновления прямо сейчас. Это займет две минуты, но может сохранить ваши данные и деньги.

MediaTek против всех: неизвестный чипсет в Redmi Turbo 5 Pro бьёт рекорды Geekbench