Наверх

Наверх

Почему вирус BlueBorne может стать новым WannaCry, и как с ним бороться

Исследователи обнаружили вирус, который может взломать практически любое устройство с Bluetooth за несколько секунд

Компания Armis Labs объявила о вирусе, использующем уязвимости в протоколе Bluetooth, который потенциально может заразить миллионы смартфонов и других устройств на всех популярных платформах ОС Windows, Android, Linux и IOS. Вирус получил название BlueBorne и способен, как утверждают исследователи, проникнуть на любое устройство, причем незаметно для пользователя.

Фото: Armis Labs

И хотя разработчики популярных ОС уже начали работать над устранением уязвимости и выпустили первые патчи, опасность массовой эпидемии, по мнению исследователей, еще чрезвычайно велика.

Как именно работает вирус Blueborne, объясняется в этом видеоролике:

Какие смартфоны и другие устройства могут пострадать от вируса Blueborne

В отчете Armis Labs также перечисляются устройства, которые могут быть затронуты вирусом BlueBorne, это:

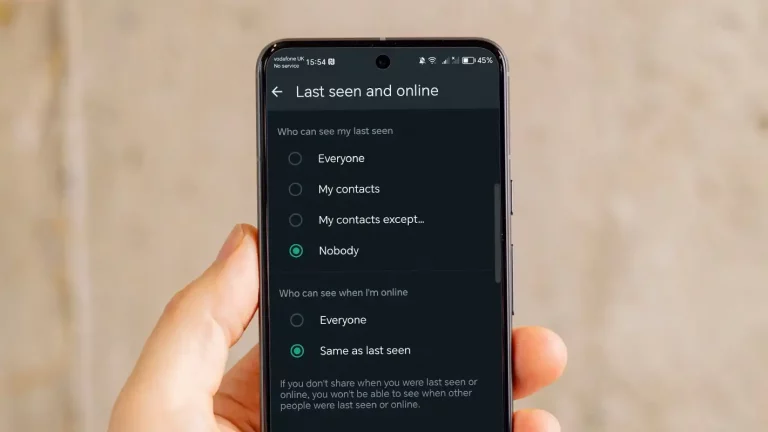

- любые устройства на Android, включая смартфоны, планшеты и носимые устройства (за исключением тех, которые используют только Bluetooth Low Energy), на которых не установлен Security Patch Level, выпущенный Google и доступный в рамках очередного обновления безопасности системы. Чтобы узнать, опасен ли для вашего устройства вирус BlueBorne, в Armis Labs также рекомендуют сказать приложение BlueBorne Scanner App на Google Play.

- iPhone, IPad и IPod Touch устройства с iOS 9.3.5 и ниже, а также устройства AppleTV с версии 7.2.2 и ниже. Владельцам таких устройств аналитики рекомендуют незамедлительно обновить их до последней версии iOS или tvOS или же, если это невозможно, отключить Bluetooth или свести к минимуму его использование.

- любые компьютеры под управлением Windows, начиная с Windows Vista, не скачавшие патчи безопасности, выпущенные Microsoft 11 июля 2017 года. Убедиться в актуальности установленных обновлений пользователи Windows могут здесь.

- Все устройства, работающие на платформах, основанных на Linux, например, Tizen OS, использующие BlueZ (канонический стек технологии Bluetooth для Linux) и Linux-устройства с версией 3.3-rc1 (выпущен в октябре 2011 года), в которых не получили обновлений дистрибутива, исправляющие уязвимость, связанную с утечкой информации, а также патча для уязвимости, связанной с удаленным выполнением кода.

0

0