Наверх

Наверх

Две правды

Шпионы из американского Агентства национальной безопасности очень сильно расстроили корпорацию Microsoft. Как всем стало известно, в своих внутренних секретных документах АНБ пишет об их многолетнем сотрудничестве совершенно не то, что рассказывают об этом публике юристы и пиар-специалисты Microsoft…

Шпионы из американского Агентства национальной безопасности очень сильно расстроили корпорацию Microsoft. Как всем стало известно, в своих внутренних секретных документах АНБ пишет об их многолетнем сотрудничестве совершенно не то, что рассказывают об этом публике юристы и пиар-специалисты Microsoft…

Призма и клизма

Среди множества разведывательных структур АНБ США подразделение под названием SSO (Special Source Operations, то есть «Операции с особым источником») по своей значимости ныне занимает совершенно экстраординарное положение.

Так, во всяком случае, свидетельствует Эдвард Сноуден, называя SSO «бриллиантом в короне агентства».

И человеку этому нет никаких оснований не верить, когда узнаёшь, что «Особый источник» информации в названии SSO – это ведущие ИТ-корпорации мира, в качестве провайдеров обеспечивающие АНБ гигантскими потоками данных о коммуникациях и файлах своих клиентов.

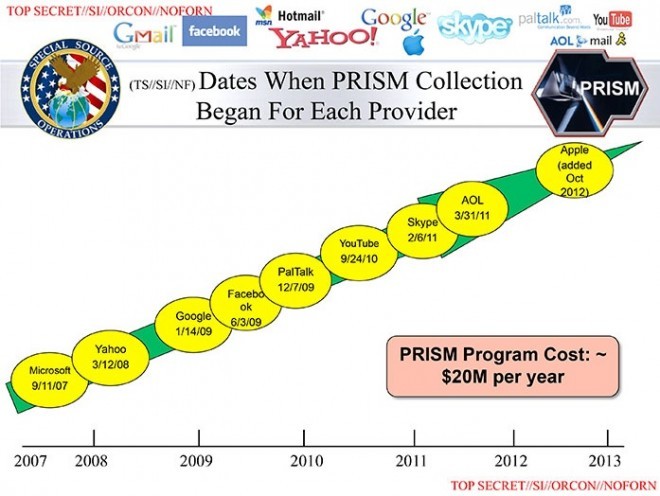

Всего лишь единственного слайда из коллекции Сноудена – о победной поступи одной из важнейших программ SSO под названием PRISM – достаточно, наверное, для понимания того, насколько масштабным является сотрудничество ключевых интернет-корпораций со шпионами из АНБ.

(PRISM, если кто вдруг до сих пор еще не в курсе, – это гигантская датамайнинговая база АНБ, постоянно наполняемая разведывательным контентом из интернета: от электронной почты, чатов, фотографий и прочих файлов пользователей до их голосовых и видео-звонков.)

Глядя на впечатляющий график, представленный на слайде под грифом TOP SECRET, вполне естественно обратить внимание на то, когда и с кого вся эта шпионская «ПРИЗМА» начиналась.

И зафиксировать, что самой первой из гранд-корпораций ИТ-индустрии инициативу поддержала Microsoft – согласно официальным данным, 11 сентября 2007 года (чуть позже станет яснее, что означает эта бухгалтерская точность).

Ну и коль скоро именно Microsoft открыла этот длинный список, то вряд ли удивительно, что именно с этой корпорации британская газета The Guardian начала серию разоблачительных статей, которые на основе файлов Сноудена уже не в целом, а с конкретными подробностями рассказывают о тайнах сотрудничества АНБ с интернет-индустрией.

Тут же, правда, следует сделать примечание, что журналист The Guardian Гленн Гринволд, на которого изначально вышел Эд Сноуден для слива в прессу своего изобильного компромата, по основному образованию является юристом-адвокатом, а по национальной принадлежности – гражданином США.

Гленн Гринволд

Иначе говоря, журналист четко осознает, что все время ходит по очень опасному краю пропасти, потому что при любом неверном шаге правительство США может обвинить его в измене родине и «пособничестве врагам» – со всеми известными для таких «предателей» последствиями.

По этой причине, перейдя к конкретике, Гринволд уже не публикует в газете сами секретные документы, а приводит из них лишь информативные выдержки. То есть предоставляет обществу документально подтверждаемые факты злоупотреблений, но не раскрывает при этом никаких взрывоопасных деталей, потенциально способных поставить под угрозу жизни людей.

Правда с одной стороны

Как свидетельствуют внутренние документы АНБ, важнейшая особенность базы PRISM заключается в том, что сотрудники спецслужбы имеют «прямой и массовый доступ» к системам и данным клиентов многих ведущих интернет-компаний, включая Microsoft, Google, Facebook, Yahoo, Skype и Apple.

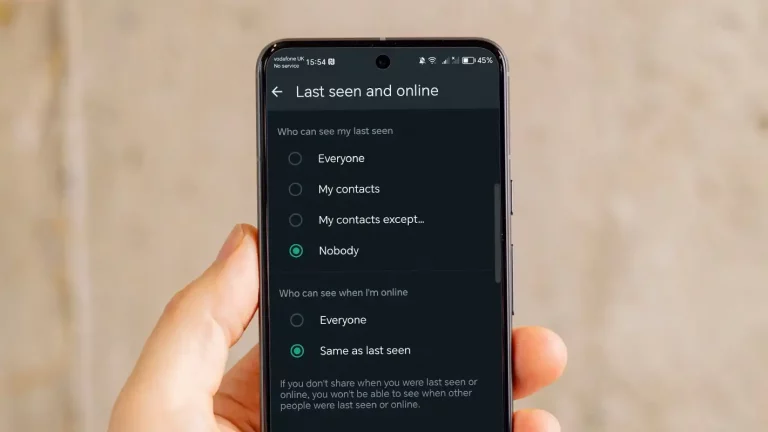

Поскольку официально подобные вещи законами строго запрещены (дозволяя шпионаж лишь за сугубо конкретными людьми по предъявлению ордеров в установленном порядке), все перечисленные компании категорически отрицают свое соучастие в подобных злоупотреблениях.

О том, что респектабельные корпорации действительно имеют основания настаивать на своей правоте, речь пойдет чуть ниже. Здесь же более интересно сосредоточиться на внутренних документах АНБ – топ-секретных информационных бюллетенях SSO, – анализируя которые Гленн Гринволд демонстрирует, каким образом вся эта огромная шпионская кухня работает. Для начала, на конкретных примерах из текущей жизни Microsoft.

(1) В июле 2012 компания начала тестирование сервисов своего нового онлайнового портала Outlook.com. В АНБ, соответственно, это новшество вызвало серьезную озабоченность, поскольку создавало трудности с доступом к содержанию чатов, которые в Outlook.com для защиты приватности коммуникаций подвергаются шифрованию.

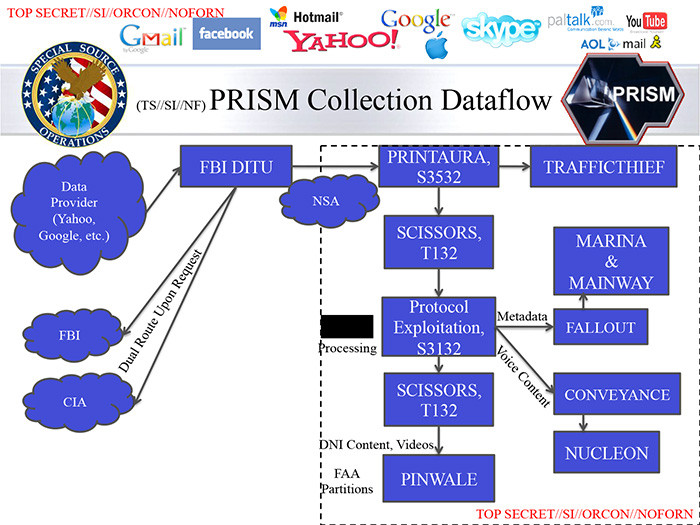

Поскольку шпионы АНБ в рамках программы PRISMA работают с интернет-компаниями не напрямую, а через DITU (Data Intercept Technology Unit), техническое подразделение перехвата в составе ФБР, то и эта проблема легла на специалистов правоохранительных органов. В течение пяти месяцев, сообщает бюллетень разведки, Microsoft и ФБР сумели прийти к такому решению, которое в итоге позволило АНБ беспрепятственно обходить шифрование в чатах Outlook.com.

Новые технические решения были успешно протестированы и вступили в действие с 12 декабря 2012 года. Ну а еще два месяца спустя, в феврале 2013, корпорация Microsoft официально запустила свой портал Outlook.com в работу – теперь уже для всех.

(2) Другая новость в бюллетене АНБ касается смежной темы и сообщает, что с доступом к электронной почте пользователей на портале Outlook.com у агентства нет абсолютно никаких проблем. Цитируя документ дословно, «что касается сбора в PRISM электронной почты от сервисов Hotmail, Live и Outlook.com, то с этим все останется как было, потому что PRISM собирает такого рода данные еще до этапа шифрования писем».

(3) Дабы стало понятно, что тесное сотрудничество Microsoft с разведслужбами США далеко не ограничивается рамками Outlook.com, Гринволд приводит новость из другого инфобюллетеня АНБ, датируемого 8 апреля 2013 года. Где коллеги-шпионы с удовлетворением извещаются об успешном окончании очередного этапа работ в отношении SkyDrive – облачного сервиса хранения Microsoft, имеющего ныне свыше 250 миллионов пользователей по всему миру.

Опять-таки, благодаря «многим месяцам» напряженного и плодотворного сотрудничества между MS и специалистами ФБР, система PRISM получила прямой и более легкий доступ к сервисам и файлам SkyDrive – без необходимости отдельной авторизации. Цитируя новость дословно, удобства модернизированного доступа «означают, что аналитикам [АНБ] теперь больше не надо делать специальные запросы в SSO на данный счет… эта новая возможность приведет к гораздо более полному и своевременному ответу на запросы».

(4) Еще одна животрепещущая, волнующая чуть ли не для всех интернет-пользователей тема – это систематический перехват звонков от гиперпопулярного сервиса Skype, насчитывающего ныне порядка 663 миллионов абонентов по всему миру и принадлежащего Microsoft с октября 2011.

База данных PRISM, как ныне известно, была подключена к серверам Skype еще до приобретения MS, в феврале 2011. Однако особые успехи на данном направлении появились у АНБ именно при новом хозяине. Так, в инфобюллетене разведки за июль 2012 с удовлетворением констатируется, что новые технические возможности позволили в три раза увеличить объемы тех видео-звонков через Skype, которые накапливаются в базах PRISM:

«Аудио-порции этих сеансов обрабатывались корректно и прежде, но без сопровождающего видео. Отныне же аналитики будут иметь полную ‘картинку’».

Из тех же документов АНБ, что имеются в распоряжении Гринволда, стала известна и реальная хронология интеграции Skype в шпионскую систему PRISM. С технической стороны, подключение было сделано еще в ноябре 2010, однако официальное сотрудничество с американскими властями началось 4 февраля 2011, когда руководству компании было предоставлено «предписание подчиниться» требованиям закона (directive to comply), подписанное генеральным прокурором США.

Уже понятно, наверное, что все это делалось под эгидой правоохранительной деятельности ФБР. Однако уже на следующий день АНБ США получило возможность ставить прямые задачи на перехват коммуникаций от Skype, так что соответствующий поток данных в PRISM пошел с 6 февраля 2011 (см. график в начале). Цитируя новость: «Совместная командная работа [АНБ и ФБР] была ключом к успешному добавлению еще одного провайдера в систему PRISM»…

Правда с другой стороны

Никому, вероятно, не надо разъяснять, почему и Microsoft, и все прочие ИТ-корпорации так сильно нервничают, когда о них в подобном контексте пишут во внутренних документах разведслужбы АНБ США.

Но поскольку «ложью» назвать все эти факты совершенно невозможно, выдвигается тезис о заведомо неверной интерпретации подобных документов прессой и публикой. Которая не понимает, о чем там шпионы между собою по-свойски толкуют за завесой секретности.

Строго говоря, нынешний большой слив компромата от Сноудена – это уже далеко не первый сигнал тревоги от диссидентов из спецслужб. То есть от знающих людей, категорически не согласных с теми вещами, которые на волне ИТ-революции давно уже происходят в АНБ, ЦРУ, ФБР и прочих подобных ведомствах, вполне умышленно и целенаправленно нарушающих конституцию и прочие законы страны ради своих шпионских выгод.

Иначе говоря, подобно юрисконсультам разведки, сильно поднаторевшим в доказательстве того, что спецслужбы всегда и по определению действуют в рамках закона, адвокаты-юристы корпораций, аналогично, наработали целый комплекс своих железобетонных аргументов. Которые с формальной точки зрения делают абсолютно чистым и благородным делом сотрудничество компаний с государством в области правоохранительной деятельности и защиты национальной безопасности.

Набор всех этих аргументов вполне стандартен и выдвигается в официальных «опровержениях», исходящих от PR-служб и юристов практически любой интернет-корпорации, упоминаемой как «провайдер разведки» в документах АНБ о программе PRISM.

Конкретно от Microsoft ключевые пункты опровержения сводятся к следующим моментам:

В интерпретациях утекших в прессу правительственных документов имеются существенные неточности.

На самом деле Microsoft не предоставляет ни правительству США, ни какому-либо другому правительству, прямого и свободного доступа к данным своих клиентов. Microsoft занимается лишь тем, что изымает и затем предоставляет властям только те конкретные данные, которые затребованы установленными по закону предписаниями.

Если правительство хочет получить данные клиента, то ему надлежит следовать принятым юридическим процедурам. Это означает, что корпорации Microsoft должен быть предоставлен ордер суда на контент или официальное предписание на выдачу информации об аккаунте и его владельце.

Microsoft отвечает только на запросы, оформленные для конкретных аккаунтов и идентификаторов пользователей. Нет никакого общего и недифференцированного доступа к данным клиентов.

Имеющиеся у корпорации документы отчетливо свидетельствуют, что только лишь крошечная часть – доли процента – из всех клиентов Microsoft когда-либо становились объектами правительственных запросов на информацию, безотносительно к тому, касалось ли это уголовного права или национальной безопасности.

Компания Microsoft обязана подчиняться тем законам, что приняты и действуют в разных странах по всему миру – не только в США. В эти обязанности, среди прочего, входит и реагирование на законные требования властей о данных пользователей.

Все мы ныне живем в мире, где компании и правительственные ведомства используют «большие данные», и было бы ошибкой предполагать, будто каким-то образом это ограничено лишь Соединенными Штатами.

Правительственные агентства, скорее всего, получают нужную им информацию из множества разных источников и множеством разных способов. Но если они хотят получить данные клиентов Microsoft, то они должны следовать установленным по закону процедурам…

И кое-что посредине

На взгляд простого наивного человека, далекого от тонкостей политики и юриспруденции, две представленные здесь правды вряд ли могут сосуществовать одновременно, поскольку очевидно противоречат друг другу. Иначе говоря, какая-то одна из этих «правд» почти наверняка должна быть ложью.

Но более тонкая и близкая к реальности картина такова, что не только в прессе, но даже в суде адвокаты корпорации Microsoft вполне аргументированно могут показать, что юридически компания совершенна чиста перед своими клиентами и никого не обманывает. Причем суд, скорее всего, признает правоту корпорации.

Для того, чтобы стало понятнее, как такое вообще возможно, придется поподробнее разъяснить технические нюансы в работе шпионских спецслужб. Правда, секретных материалов АНБ с конкретными схемами массового перехвата коммуникаций конкретно от систем Microsoft – или скажем Google – в прессе пока не появилось (но надо полагать, это лишь дело времени).

Однако для понимания сути разведывательных трюков подобные частности, в общем-то, особо не требуются. И тому есть три, по крайней мере, причины.

Во-первых, атака типа «человек посередине» (man-in-the-middle или кратко MITM) является классикой шпионажа и в данном случае подходит для практически незримого сотрудничества с интернет-провайдерами по сути идеально.

Во-вторых, именно такого типа атака недавно применялась для массового шпионажа за греческим правительством через сеть сотовой связи Vodafone Greece. И практически никто, пребывая в здравом уме, не решится настаивать, что АНБ США тут не при чем. (Подробности этого техно-триллера см. тут.)

И в-третьих, наконец, именно такого рода схема «шпионажа типа MITM» изображена на одном из топ-секретных слайдов АНБ, слитых в прессу Сноуденом и разъясняющих общие принципы сотрудничества разведслужбы с американскими ИТ-корпорациями в интернете (здесь роль «человека посередине» играет ФБР, внедрившее свои средства перехвата в сервера провайдеров на совершенно законных основаниях).

Чтобы суть этой якобы законной, но на самом деле скрытной и нелегальной схемы доступа к данным и коммуникациям пользователей проступила более отчетливо, полезно несколько слов сказать о принципах работы «греческой» системы перехвата.

С технической точки зрения, шпионская закладка для скрытного прослушивания абонентов Vodafone Greece была реализована на основе совершенно легального пакета программ, применяемых в следственной работе правоохранительных органов разных стран и в данном случае созданных фирмой Ericsson. Ибо конкретно в данной истории именно шведская фирма Ericsson была непосредственным поставщиком связного оборудования для Vodafone Greece.

(В истории с PRISM – для обеспечения «правоохранительного перехвата» ФБР – в сервера провайдеров встраиваются, естественно, другие средства, разрабатываемые в рамках законного сотрудничества с непосредственными изготовителями оборудования.)

Главная «шпионская фишка» в работе греческой закладки состояла в том, что оператор связи Vodafone Greece эту программу легального подслушивания вообще-то не приобретал и сам не устанавливал. Так что в сотовой сети компании эта шпионская подсистема работала как бы невидимо и неведомо для рядовой обслуги Vodafone.

Высшие же топ-менеджеры фирмы-оператора, скорее всего, кое-что о шпионской возне знали – поскольку в деле посредничала греческая разведка и надо было обеспечить доступ специалистов к оборудованию. Однако практически наверняка АНБ не поставило своего «провайдера» (как и греческие спецслужбы) в известность о том, что на тотальную шпионскую прослушку в итоге подключили не столько экстремистов-исламистов, сколько членов правительства Греции…

Проецируя эту общую схему работы на систему PRISM, несложно понять, что ключевым моментом для успеха шпионов является техническое подключение к серверам интернет-провайдеров легальной системы перехвата, работающей как «человек посередине». Когда ФБР (в условиях США) это осуществляет, то у фирмы-провайдера, фактически, уже нет никакой возможности проконтролировать, что именно и в каких объемах там перехватывается.

Более того, с точки зрения «юридической невиновности» боссам ИТ-корпораций это знать не только не нужно, но и совершенно не хочется…

«Всех повыдаю к чертовой матери»

Обстоятельства и события вокруг той массы секретных документов, что были изъяты Сноуденом из информационных систем АНБ и переданы журналистам, ныне складываются примерно следующим образом.

Никто – кроме Сноудена – наверняка так и не знает, сколько именно документов в его архиве и какие конкретно люди уже располагают всеми этими файлами в совокупности или же по частям (это одна из форм самозащиты диссидента).

Но наверняка известно, что журналист Гленн Гринволд, по крайне мере, имеет этих документов более чем достаточно, чтобы написать целую разоблачительную книгу – «о тайных сторонах массового сотрудничества ИТ-корпораций с американскими спецслужбами».

Название этой грядущей книги пока неизвестно, но срок ее выхода из печати уже установлен – март 2014.

Нет никаких сомнений, что и до этой даты в бумажной или сетевой прессе появится еще немало содержательных документов из «архива Сноудена». Ну а пока эти материалы находятся в подготовке, массу дополнительной информации о разнообразных формах сотрудничества ИТ-индустрии с разведкой можно почерпнуть в следующих текстах.

«Большие маневры: Microsoft – Пентагон». О том, как непросто происходил процесс интеграции крупнейшей в мире софтверной компании в состав военно-промышленного комплекса США.

«Хитрости крипторемесла». О том, что от разработчиков средств защиты информации для сотрудничества со спецслужбами не требуется выдавать криптоключи пользователей. Достаточно и грамотного ослабления криптографии.

«БОЛЬШАЯ ЖрАТВА». О том, что начиная с ОС Vista у корпорации Microsoft начался особый – официальный – период сотрудничества с АНБ США.

«Skype: игры в слова». О том, что, как говорил в свое время Отто Бисмарк, «никогда и ничему не следует верить до тех пор, пока это не опровергнуто официально».

«Куриная слепота». О том, почему ни один коммерческий антивирус самостоятельно не способен увидеть настоящую шпионскую программу. И почему настоящие шпионские программы расширяют свою функциональность через стандартные средства обновления ОС Windows.

0

0